積み重ねた現実を直視する

著名企業がサイバー攻撃の被害を受けると一般メディアもニュースとして採り上げますが、中小企業の場合、新しい手口が使われていたり、被害が特に大きかったりしたケース以外はあまり表に出ることはありません。

人員と資金にゆとりがない中小企業は、社内にセキュリティの体制が整備されておらず、被害が生じても警察やIPA(情報処理推進機構)などの機関に報告が上がらない例も多いと言われています。後述するアンケートでも、“攻撃を受けたかどうか不明”とした回答も一定数あり、中小企業への攻撃の実態と実数は、正確な把握が難しいのが実情です。

このような状況下ですが、関係省庁と業界団体、そして内外の調査機関やユーザー企業から発信される情報にも、日常的に接している私たちセキュリティ企業から見ると、中小企業に向けたサイバー攻撃は、特にここ1~2年増加しており、他人ごとではない状況です。

小規模企業も3割以上が攻撃を受ける

まず2025年の初夏にセキュリティ関係者の耳目を集めた報告として、帝国データバンクが2025年6月に発表した「東京都・サイバー攻撃に関する実態調査(2025年)」があります。

発表当初、特にインパクトを持って受け止められたのが、過去にサイバー攻撃を受けたことが「ある」とした企業の割合で、これが37.8%にも達していたことです。事業者の規模別では、大企業が46.0%、中小企業35.4%、小規模企業は31.4%という結果でした。

例えば企業組合の会合に10社が顔を揃えたとすれば、3社以上が攻撃を受けていたことになります。この数字はもはや対岸の火災ではありません。中小企業の35.4%、大企業の46.0%は言うに及ばずでしょう。

15%の「分からない」の実態は?

「実態調査(2025年)」の中で、もう一つ留意すべき数字は「分からない」の15.0%。有効回答数1,999社のうち300社近くは、攻撃に気付いていない可能性が残ります。

手慣れた攻撃者は痕跡を残しません。ランサムウェアに感染してデータを暗号化されれば異変に気付くとしても、不正侵入からの機密情報の窃取やサプライチェーン攻撃の足場にされたようなケースでは、検知できていない企業が相当数あると見るべきでしょう。

また攻撃を受けた時期の視点から見ると、1カ月以内にサイバー攻撃に遭った企業(「可能性あり」も含む)は、東京都全体で6.5%でしたが、中小企業と小規模企業はそれぞれ7.3%と8.6%。この数字は「1年以内の他の期間」とする回答より高く、同調査でも「足元では、中小企業のサイバー攻撃に対するリスクが急速に高まっている」と明記しています。

ここから先は、最近の関係省庁と業界団体の報告から、サイバー攻撃と被害の増加傾向を裏付ける実例をもう少し抽出してみます。

“サイバードミノ”が拡大した背景は?

経済産業省とIPAは、中小企業を対象とするセキュリティ対策に関する調査を定期的に実施しています。各調査は時期と対象、設問内容が異なるため単純な比較は難しいのですが、中小企業を狙うサイバー攻撃の増加と先鋭化を裏付ける内容は随所にあります。

まず経済産業省が2025年2月に発表した「中小企業におけるサイバーセキュリティ対策に関する実態調査」(IPAを通じて実施)では、ここ数年の傾向の一つとして、“サイバードミノ”の顕在化を強調しています。サイバードミノは、攻撃による被害の影響が自社内だけでなく、取引先やその先につながる事業者のシステムまで連鎖的に拡がる現象です。

同調査によると、2023年度にサイバー攻撃の被害にあった中小企業のうち、約7割が取引先に影響が及んでいました。影響があったと答えた企業のうち、「サービスの障害、遅延、停止による逸失利益」とした回答は36.1%、「個人顧客への賠償や法人取引先への補償負担」も32.4%に達しています。

これらの数字は、サプライチェーン攻撃が年々増加している現状と、その影響の拡大を示したものと考えられます。中小企業が支えているサプライチェーンも少なくありません。セキュリティ対策が不足する企業の存在は、チェーン全体のリスクになってしまう点を改めて認識すべきでしょう。

ランサムウェアの主戦場も中小企業へ

警察庁も定期的にサイバー攻撃の動向を公開しており、直近の「令和6年におけるサイバー空間をめぐる脅威の情勢等について」(2025年3月発行)では、高い水準で推移するランサムウェアの被害、増加しつつある攻撃として、インターネットバンキングに関わる不正送金、SNSを悪用した投資詐欺などに言及しています。

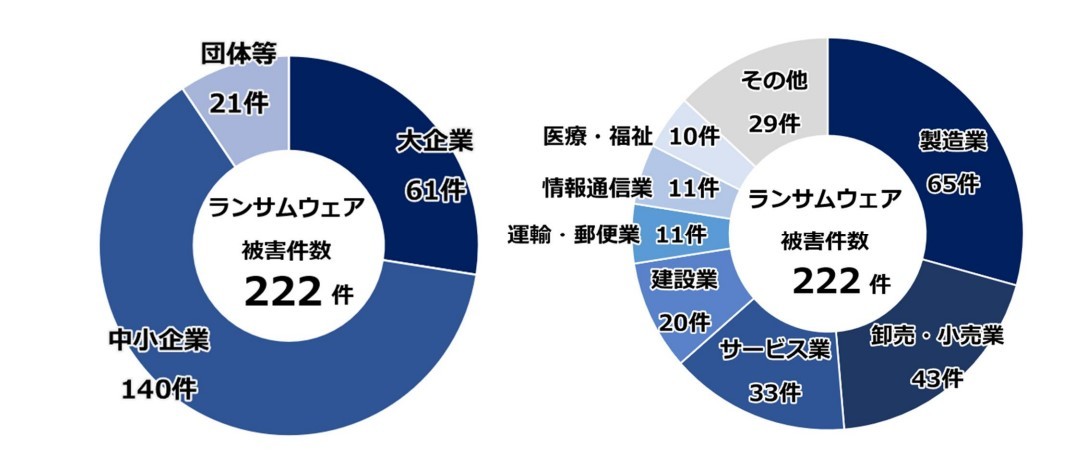

ランサムウェアに関しては、「令和5年と比較すると、大企業の被害件数が減少する一方、中小企業の被害件数は37%増加した。これはRaaS*による攻撃実行者のすそ野の拡がりが、対策が比較的手薄な中小企業の被害増加につながっていると考えられる」と分析。

*(引用者注)RaaS:Ransomware as a Service

ここ数年で、ダークウェブ上のRaaSからマルウェアとツール類、標的企業に関する情報を入手すれば、専門知識に欠ける者でも攻撃を仕掛けられる環境が整いました。攻撃初心者はガードが堅い大企業は避け、目に入った中小企業を狙うことは明白でしょう。

ランサムウェアの被害企業・団体の規模と分野

出典:「令和6年におけるサイバー空間をめぐる脅威の情勢等について」 警察庁

https://www.npa.go.jp/publications/statistics/cybersecurity/data/R6/R06_cyber_jousei.pdf

現実の理解と公的リソースの活用を

関係省庁や業界団体などが実施する調査では、中小企業のセキュリティ対策の共通課題として、人員と予算の不足、経営層の理解不足、費用対効果が不明確、などが挙がります。そして実践のフェーズでは、決まって上位にランクされるのが“何をすればいいか分からない”という回答です。

人と資金の確保、経営層の理解に関しては、それぞれの組織の事情によるところが大きいのですが、実践段階の“何をすればいいか?”という課題に対しては、これに応える公的リソースも用意されています。これらは人と予算の確保、経営層の理解促進、費用対効果の明確化などにつながる要素もありますので、積極的に活用したいものです。

良く知られているところでは、経済産業省とIPAが運用する「サイバーセキュリティ お助け隊」や「Security Action」があります。特に後者は、業務のデジタル化に取り組む事業者が必ず実践すべきセキュリティ対策を平易にまとめたもので、多くの事業者が参照しています。また中小企業庁でも、デジタル・IT支援の一環として、これをベースにしたセキュリティ対策のステップアップを推奨しています。

このような公的リソースは、企業が具体的なアクションを起こす起点となり、継続的な指針にもなります。リソースを積極的に活用する企業の増加に比例して、“30%以上の中小・小規模企業が攻撃を受ける”といった深刻な事態は、少しずつでも鎮静化が期待できるはずです。